1/9/2014

Od wczoraj przez internet przelewa się fala postów, w których umieszczane są nagie, niepublikowane dotąd zdjęcia amerykańskich aktorek i modelek. Kto je wykradł i jak to zrobił?

Kto jest na zdjęciach?

Ofiarą włamywacza padło ponad 101 celebrytek (aktorek, modelek). Nic nie wskazuje na to, że były wcześniej szantażowane. Niektóre z nazwisk to:

Aly i AJ Michalka, Aubrey Plaza, Abby Elliott, Avril Lavigne, Amber Heard, Brie Larson, Candice Swanepoel, Cara Delevigne, Emily Ratjakowski, Farrah Abraham, Gabrielle Union, Hayden Pannettiere, Hope Solo, Hillary Duff, Jenny McCarthy, Kayley Cuoco, Kate Upton, Kate Bosworth, Keke Palmer, Kim Kardashian, Kirsten Dunst, Krysten Ritter, Lea Michele, Lizzy Caplan, Mary Kate Olsen, Mary Elizabeth Winstead, Rihanna, Scarlet Johansson, Selena Gomez, Vanessa Hudgens, Wynona Ryder, Alison Brie and Dave Franco.

Z polskich nazwisk, jeśli wierzyć pojawiającym się na 4chanie screenshotom z listą nazwisk, ofiarą ma rzekomo być Joanna Krupa — ale nie udało nam się do tej pory namierzyć jej zdjęć w próbce 30 wykradzionych zdjęć opublikowanej przez włamywacza ani w 400MB archiwum zawierającym zdjęcia 25 gwiazd. Tu warto nadmienić, że włamywacz jest chętny do odsprzedaży całego archiwum za “drobną” dotację w bitcoinach (niebawem zapewne zrealizuje ją TMZ, czyli amerykański Pudelek ;).

Czy zdjęcia są prawdziwe?

Część z “ofiar”, m.in. Jennifer Lawrence oficjalnie potwierdziła prawdziwość fotografii i zapowiedziała ściganie każdego, kto będzie je publikował. Wiemy jednak, że to co raz zostało wrzucone do internetu, pozostaje w nim na zawsze.

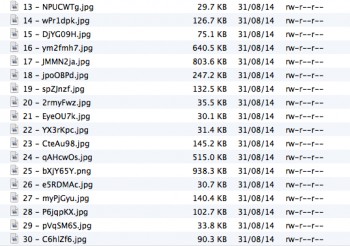

Zdjęcia szybko znikają — wciąż kasowane są nowe posty ze zdjęciami na Reddicie, Diggu, imgurl, a nawet 4chanie. Jednak po chwili niezbyt zaawansowanego szukania, każdy wciąż może pobrać komplet 30 fotografii z jednego z wielu mirrorów (pełną listę nazw plików znadziecie tutaj, a tu ich analizę EXIF). Nie odmówiliśmy sobie okazji do ich analizy, aby odpowiedzieć na pytanie, jak doszło do wycieku.

Jak doszło do wycieku nagich zdjęć gwiazd?

Jak widać powyżej, większość zdjęć to tzw. selfies. Na niektórych (z lustrem w tle) widać z jakiego smartphona korzystają celebrytki. Jest to zazwyczaj iPhone. To rzuca podejrzenie na wyciek z iClouda (domyślnie telefony Apple automatycznie zapisują fotografię w tzw. photostreamie w chmurze Apple) — być może posiada on jakąś nieznaną publicznie dziurę pozwalającą na nieuprawniony dostęp do danych użytkowników (to już się zdarzało, por.Dziura w iCloud – jak można było przejąć czyjeś konto Apple? ).

Być może komuś udało się włamać na konta gwiazd zgadując hasło (historia zna wiele przypadku zhackowania znanych osób przez odgadnięcie hasła albo odpowiedzi na pytanie pomocnicze, por. ). Kluczowym wydaje się więc pytanie, czy gwiazdy posiadały włączone dwuskładnikowe uwierzytelnienie na koncie Apple (jeśli nie, teraz pewnie je aktywują).

Alternatywą do odgadnięcia hasła jest atak typu phishing — gwiazdy mogły od atakującego otrzymać e-maila proszącego o “zweryfikowanie danych” albo “czasowej blokadzie konta” przy pomocy którego wyłudzono prawdziwe dane logowania do kont AppleID. Żadna z ofiar nie informuje jednak o tego typu incydencie.

Ostatnia hipoteza to infekcja gwiazd złośliwym oprogramowaniem — w tym przypadku najbardziej prawdopodobnym wektorem ataku wydaje się być wysłanie zainfekowanego e-maila. Część z obserwatorów zauważa, że opublikowane przez włamywacza zdjęcia mają format nazwy taki, jakby pochodziły z lokalnego backupu iTunes (a nie iCloud).

Co ciekawe, Mary Winstead informuje na Twitterze, że jej fotografie są stare i został dawno skasowane:

Ponieważ skasowałam te zdjęcia dawno temu, mogę sobie tylko wyobrazić jak bardzo komuś musiało zależeć na ich zdobyciu. Współczucia dla osób, które zostały zhackowane.

To może oznaczać, że atakujący od dawna inwigilował część z ofiar (hipoteza dotycząca sniffingu u operatora pasuje jak ulał), albo był w stanie odzyskać dane — pytanie skąd? Z chmury iClouda? Być może jest to możliwe — wiemy przecież, że Facebook korzysta z CDN-ów, a zdjęcia, które są na nich umieszczane nie są od razu kasowane (a więc mając stary URL dalej można się do nich dostać — co więcej, URL można niewielkim wysiłkiem przewidzieć, o czym już wielokrotnie pisaliśmy, także w kontekście dedykowanego temu celowi narzędziu brytyjskich służb).

Moje zdjęcia wyciekły, co robić jak żyć?

Od dawna w naszych artykułach powtarzamy,

Wszystkie wgrywane do internetu materiały (zdjęcia, pliki, e-maile) traktuj jako publicznie dostępne. Dla każdego. Do końca świata. Nawet jeśli wysyłasz je w prywatnych wiadomościach.

W przypadku chęci usunięcia kontrowersyjnych informacji z internetu często działa tzw. efekt Barbary Straisend, który dodatkowo utrudnia “zatarcie krępujących śladów” (por. nieroztropność polskich hostess na Facebooku). Jednym słowem, z internetu ciężko jest coś permanentnie usunąć. Może w przyszłości w usuwaniu treści z sieci pomoże uchwalone niedawno na poziomie europejskim prawo do zapomnienia.

Jak odnaleźć wszystkie egzemplarze zdjęć w sieci?

Na koniec przypominamy, że gwiazdom (i nie tylko gwiazdom) w wyszukiwaniu ich nagich zdjęć (nawet lekko zmodyfikowanych) pomóc mogą wyszukiwarki obrazków TinEye i Google Reverse Image Search, które w praktyce opisaliśmy w tym artykule pt. Jak wykryć fotomontaż?. Przy ich pomocy można zlokalizować kopie danego obrazka w różnych miejscach w internecie (nawet, jeśli zostały lekko zmodyfikowane).

PS. Zaledwie 2 lata temu na 10 lat więzienia skazany został włamywacz, który włamał się na telefon Scarlett Johansson i opublikował z w internecie jej nagie zdjęcia. Wygląda na to, że wśród gwiazd wyciek intymnych zdjęć to dość częsty problem. A zatem wszystkie polskie aktorki i modeli zapraszamy na bezpłatne szkolenie dot. bezpieczeństwa swoich danych i ochrony przed włamaniem na telefon oraz komputer — obiecujemy zachować dyskrecje :)

Aktualizacja 19:00

Apple załatało lukę, która mogła pomóc w kradzieży zdjęć, a 4chan twierdzi, że zlokalizował osobę, która jako pierwsza opublikowała zdjęcia gwiazd. Piszemy o tym w naszym kolejnym artykule.

3 września 2014

Jak zauważa Wired, tuż po złamaniu przez włamywacza hasła do konta iCloud, można posłużyć się narzędziem Elcomsoft Phone Password Breaker, które pozwoli wykraść nie tylko to co widać na koncie iCloud z poziomu przeglądarki, ale imitując urządzenie (iPhone), ściągnie cały jego backup.

Apple z kolei poinformowało, że winą za wyciek można obarczyć same gwiazdy, które korzystały z kiepskich haseł i pytań pomocniczych:

After more than 40 hours of investigation, we have discovered that certain celebrity accounts were compromised by a very targeted attack on user names, passwords and security questions, a practice that has become all too common on the Internet. None of the cases we have investigated has resulted from any breach in any of Apple’s systems including iCloud® or Find my iPhone. We are continuing to work with law enforcement to help identify the criminals involved.

Apple wygodnie omija fakt, że aby “odgadnąć” czyjeś hasło, trzeba wykonać kilka (dziesiąt, set, tysięcy) prób — i to powinno być wykryte przez systemy zabezpieczeń firmy, które najwyraźniej nie zdały egzaminu, albo jak sugerują niektórzy, w ogóle nie istniały.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Co dzieje sie z elektronika “gwiazd” gdy konczy lifecycle?

no Kominek (czy on ejst celebrytą?) sprzedawał swojego ipada na allegro;p

serio myślisz że tylko ty wpadłeś na wipe?

Ciekawa teoria która pojawiła się online – zdjęcia były przechwycone przez sniffing. Wyciek albo pochodzi od jednego z operatorów sieci albo od “znudzonego agenta NSA”.

Co zresztą jest bardzo prawdopodobne – teoria z “włamaniem do iCloud” nie trzyma się kupy biorąc pod uwagę to, że zdjęcia ewidentnie pochodzą z różnych telefonów, nie tylko Apple. A przed podobnymi wyciekami Snowden ostrzegał już dawno temu wspominając, że agenci dzielą się między sobą nagimi zdjęciami różnych osób. Kolekcja fotek celebrytek ewidentnie śmierdzi czymś z dysku “napalonego agenta NSA”.

I ten “napalony agent” NSA postanowił dorobić sobie do wypłaty sprzedając zdjęcia nagich aktorek? Nie kupuje tego, jeśli chciał zarobić to sprzedał by zdjęcia o wiele większych sław.

Ale sobie DDoS zapewniliście tym artykułem…

…a jeszcze nie tak dawno, na rozdaniu oskarów, można było usłyszeć “(…) but we haven’t seen Jennifer Lawrence’s boobs at all.” (“We Saw Your Boobs” – Seth MacFarlane) ;)

Telefon z ostatniego zdjecia z artykulu to Samsung s3 z jakims grubym pokrowcem.

Pozdro.

D.

Konkretnie rozszerzona bateria 7000 mAh firmy zerolemon.

DDOSY leca jak szalone cieżko artykuł jakikolwiek przeczytać:D

To BBoSy :-)

Podsumowanie https://twitter.com/becbecbobec/status/506239183544143872

Ta dziewczyna to prawdopodobnie Yvonne Strahovski

Fun fact – osoba ze zdjęcia z nie-iphonem to *prawdopodobnie* Yvonne Strachovski – aktorka pochodzenia polskiego znana m. in z seriali Chuck, Dexter oraz z gry Mass Effect 2 gdzie użyczyła swojej twarzy jak i głosu. Tak wynika z przeprowadzonego przeze mnie ‘researchu’ :P Poza tym na liście wycieków znajduje się też nazwisko Emily Ratajkowski oraz niejakiej JoJo i Leelee Sobieski więc można powiedzieć że co najmniej 5 osób pochodzenia polskiego/związaniego w jakiś sposób z naszym krajem padły ofiarą ataków.

Hehe wystarczy w Google wstukać nazwę jednego z tych plików :D

Ja tam nawet mov znalazłem

Uprzejmie donoszę, że nie Emily Ratjakowski tylko Ratajkowski :)

Zawsze jak strona sprawdza przeglądarkę przed wejściem to macie DDoSa?

Chyba ogólnie macie grubo.

Trzeba przyznać, że niektóre pojechały po całości :-)

09/01/2014 12:11 AM 249,159 Getting Started.pdf

Plik z instrukcją obsługi Dropbox-a

;)

Kate Upton – Ma/miała zdjęcia na DropBox’ie :) Skąd wiem ? łatwo znaleść w sieci te wszystkie zdjęcia…

chyba tutaj jest odpowiedz: https://github.com/hackappcom/ibrute

apple dopiero to zalatalo i akurat wyciekły foty

to może być s3 z battery bankiem

Ciekawe…

Albo to jest nagonka w stylu “ten zly hacker” albo zaslona dymna dla jakiejs grubszej afery.

Czym najprosciej odwrocic uwage? Sa cycki – jest dobrze…

Pozdrawiam.

Andrzej

Masz 100% racji. W tym czasie kiedy nie możemy oderwać wzroku od cycków na biegunie południowym trwa wysadzenie desantu Reptilian, a agenci NWO przejmują stanowiska w samorządzie terytorialnym RP wygrywając wybory.

Jest jeszcze jedna opcja w kwestii Apple. Zdjęcia są również wysyłane do iCloud z komputerów Mac, które jakby nie patrzeć są na zachodzie bardzo popularne, z domyślnego programu do obsługi biblioteki zdjęć, iPhoto. Wystarczy, że podłączy się telefon mając odpalone iPhoto, i włączoną opcję by automatycznie ściągał zdjęcia z podłączanych “aparatów fotograficznych” (widzi w ten sposób dowolny telefon) oraz włączony “Strumień Zdjęć”. Tak się mogło zdarzyć w przypadku telefonów innych niż iPhone.

najpierw @hypn a za nim @engadget na twitterze informowali o mozliwym zrodle wycieku

find-my-iphone najwyrazniej pozwolal na ataki brute-force, zalaczone repo z githuba

http://www.engadget.com/2014/09/01/find-my-iphone-exploit/

Powyzsze w polaczeniu z brakiem uwierzytelnienia dwuskladnikowego (domyslnie jest wylaczone dla iPhone’a) i voila… jestesmy w iCloud storage.

Tak, Apple juz to zalatal :)

Tak, tylko spora część zdjęć z Androida / Dropboxa / innych źródeł. Może i część jest z iCloud, ale tylko część.

Tak, te zdjecia wydaja sie byc pozbierane z roznych zrodel. Ciekawe dlaczego akurat teraz zostaly “opublikowane”.

Obstawiam “serwis” ze sprzętem komputerowym gdzie oddawały sprzęt. Sami napisaliście, że jedna z nich dawno skasowała te zdjęcia – przeskanować dysk w poszukiwaniu zdjęć umie każdy kto potrafi zainstalować np. Recuva.

Przejrzałem 320 zdjeć i też Krupy nie znalazłem.

Dobra lista, szkoda że jej większość nie ujrzy światła dziennego, bo leaker dał się zdemaskować

https:// thepiratebay.se / torrent/10942405/ 09.01.2014_Celebrity_Nude_Photo_Hack_Collection_-__fappening

Pod tym torrentem jest ok. 450 fotek i filmów, wiec to troszke wiecej niż 30 xD

Polewka z gwizadeczek które tymi selfie później wyrywają innych :-) widocznie tylko tyle moga zaoferować poniżyć się zdjęciem by coś zdobyć :-) tak to jest gdy ma się putskę we łbie to chociaż dzięki urodzie kaska idzie a za nią “sława i renoma”

hehe, już znalazłem torrenta ze wszystkim.. ale będzie trzepanie.. :D

Dla nie mogących znaleźć, skopiujcie sobie nazwę zdjęcia z opublikowanej listy, potem google i już sobie paczuszkę znajdziecie.. Nawet Ivone Starchowsky jest… aaaaa

Trzepanie? Mama się ucieszy zapewne, że wszystkie dywany będą wytrzepane przed zimą.

Tutaj domysly dotyczace autorstwa wycieku:

http://i.4cdn.org/b/1409577694441.jpg

Własnie nie kumam o co chodzi z tym że każda gwiazdka musi sobie zrobić zdjęcie z cycami na wierzchu.. naprawdę to wszystko co mają do zaoferowania ?

Trochę żałosne, martwi mnie tylko to że pewnie nie tylko gwiazdki tak mają.

Czy dobrze rozumiem, ze jesli ktos robi sobie zdjecie z koszulka na wierzu to tylko to ma do zaoferowania?

Nie wiem czy ładne cycki to “tylko”. Znów nie ma ich tak wiele. Jeśli ktoś się chce nimi podzielić ku wzrostowi szczęścia na planecie Ziemi to czemu nie. Czemu od razu tak ganić?

[…] hasła do kont iCloud. Podejrzewa się, że ten błąd mógł mieć kluczowe znaczenie w zdobyciu kilkuset zdjęć i filmików z nagimi gwiazdami Hollywood. W międzyczasie 4chanowi udało się też namierzyć ponoć tożsamość osoby, która […]

Czy pobranie (i z definicji udostepnianie) paczki przez torrent jest legalne? I co mi grozi, jeśli to zrobię np. pozew cywilny?

Pewnie legalne nie jest. Ale kiedy pozwie Cię Joanna Krupa być może poznasz ją osobiście, albo chociaż jej adwokata. Myśl pozytywnie bro.

http://www.joannakrupa.com leży ;D

śmiejemy się z gimbazy, śmiejemy z kaczych dzióbków, śmiejemy z samojebek w łazience przed lustrem. Ale do głowy mi nie przyszło, że artystki/celebrytki/whatever spadają tak nisko robiąc (albo pozwalając sobie robić) zdjęcia i filmy na poziomie żenującym. Że nastolatka robi zdjęcia skaczących cycków przed lustrem i wysyła napalonemu chłopakowi to jeszcze pojmę, ale po co robi to jakaś Upon czy inna Krupa?

Chyba że ta cała afera to mocno naciągana jest (parę prawdziwych zdjęć a reszta balastu w fotoszopie, sobowtórami lub po ciemku)

A czym sie celebryta rozni od nie-celebryty na podstawowym, ludzkim poziomie? Kazdy moze chciec sobie robic rozne zdjecia i robic w domu rzeczy, na ktore ma ochote. A to, ze wiekszosc populacji traktuje znane osoby odmiennie niz pozostale to inna bajka.

Swoja droga to wyglada tak jakby ludzie generalnie dopominali sie wgladu w prywatne zycie “gwiazd” ale jak juz ten wglad maja to nagle stwierdzaja, ze to co widza im nie odpowiada. Bo im sie wyobrazenie nie zgadza? No, moze poza Andrzejem od dywanow ;)

[…] hasła do kont iCloud. Podejrzewa się, że ten błąd mógł mieć kluczowe znaczenie w zdobyciu kilkuset zdjęć i filmików z nagimi gwiazdami Hollywood. W międzyczasie 4chanowi udało się też namierzyć ponoć tożsamość osoby, która […]

byłem, widziałem, nic ciekawego, wielkie mi halo, celebryta czy nie każdy ma prawo do bzykania, głupota nie boli więc potem niech się nie dziwią że internet nie zapomina

ps. chyba przekręcili nazwisko naszej krajanki Ratajkowski

Ten “inny niż iPhone” smartfon to zdaje się SGS3 z baterią ZeroLemon. Mam taki zestaw :)

Ja myślę, że to jest sabotaż naszego systemu edukacji. Wczoraj był pierwszy września i młodzież płci męskiej zamiast od początku roku siąść do książek to gapi się już drugi dzień w cycki. A zaległości rosną. Przypadek? Nie sądzę.

Nowa odmiana marketingu wirusowego – rozwinięta i udoskonalona wersja :

https://pl.wikipedia.org/wiki/Astroturfing

https://en.wikipedia.org/wiki/Astroturfing

Tja, tak samo jak patrz ostatnio siatkówka. Jakby polszmat jej nie zakodował to ledwo byśmy wiedzieli że grają ;)

W jednym z folderów jest plik pdf “getting started” z instrukcją obsługi DropBox. Zatem teoria o pochodzeniu tych zdjęć tylko z iCloud jest IMHO błędna….

Bo to pewnie jest 509 kopia ;)

tak btw. NIebezpiecznik: próbuję się skupić na tym iPhone (fotka 3) i nie moge. Przeszkadza mi to logo niebezpiecznika :(

:P

@Bloodman – Ty lepiej uważaj żebyś sobie nadgarstka o kant biurka nie obił… ;]

@Ja: ble. wszystkich sądzisz swoją miarą?

Otóż nie mam biurka!

;D

dlaczego KAŻDY artykuł kończy się “co zrobić, jak żyć….” ? brak weny dziennikarskiej?

Niektóre dowcipy są śmieszne tylko pierwsze parę razy, a niektóre przestają śmieszyć dopiero po tysiącu.

Mam takie pytanie do ekipy Niebezpiecznika: W tym artykule napisaliście o wykradaniu/kradzieży zdjęć. Jeżeli byłby to odbitki na papierze to owszem można chyba mówić o kradzieży ale w przypadku zdjęć cyfrowych? Przecież one dalej są pewnie na kontach, w folderach z których jej skopiowano. Także bardziej chyba należałoby napisać o skopiowaniu/zapoznaniu z tymi zdjęciami ale nie że ktoś je ukradł.

Posługujesz się przestarzałym pojęciem własności i kradzieży.

W erze informacji kradzieży podlegają nie tylko czysto “fizyczne” przedmioty, jak zegarki czy iPhone’y, ale także sama informacja.

Jeśli wykradnę (przypuśćmy) Twoje plany i schematy genialnego nowego wynalazku, to bez wątpienia podasz mnie do sądu. A przecież nie zniknęły fizycznie z Twojego komputera!

Informacją są tak samo schematy/plany, muzyka czy filmy.

Swoją drogą, chętnie bym się zapoznał z nagimi zdjęciami Twojej dziewczyny. Na pewno nie będziesz miał nic przeciwko :) Mój mail może przesłać Ci redakcja.

W języku potocznym mówi się o kradzieży informacji bądź o wykradaniu tajemnic. Kradzież informacji niejawnych polega na pozyskaniu ich przez osobę nieuprawnioną.

Hehehehe, xbartx ma tutaj chyba na myśli ideologię “copy is not a theft”. :)

https://www.youtube.com/watch?v=IeTybKL1pM4

Ma ktoś może pełną listę nazw plików?

Wrzucę do DLP żeby nie wyciekło/przeciekło.

[…] wycieku nagich zdjęć na szeroką skalę usłyszeliśmy kilka dni temu, kiedy w sieci opublikowano fotografie ponad setki aktorek i modelek. Ale nie jest to pierwszy incydent tego typu. Okazuje się, że wykradanie zdjęć z telefonów […]

Wszyscy piszą o 101 gwiazdach, a wyciekły zdjęcia tylko 30. Reszta to jedna wielka zagadka lub ściema

Bo reszta to nieznane gwiazdy porno i Photoshopa…

;]

s/efekt Barbary Straisend/Barbry Streisand

Ciekawe wyniki są jak się przeanalizuje dane GPS z tych fotek :)

One więcej zarobią na tym wycieku niż stracą, przecież takie działanie może być zaplanowane (przynajmniej połowicznie). Jednorazowa gwiazdka X ma średni fejm, wyciekają jej fotki i nagle gada o tym cały świat, Tak taniej i skutecznej kampanii marketingowej nie zrobi nikt.Bo przecież teraz wszyscy będą jej współczuć a brukowce będą bić się o wywiad.

[…] o wycieku sporej liczby zdjęć, bardziej i mniej znanych osób, nazwijmy ich celebrytów, ukazujących te osoby w negliżu. Zamiast wyrazów oburzenia i współczucia dla pokrzywdzonych celebrytów, a właściwie […]

[…] w internecie udostępniono kolejną partię nagich zdjęć amerykańskich aktorek. Tym razem plik waży 419MB i zawiera nagie fotki 72 aktorek, w tym tak znanych postaci jak: Emmy […]

[…] w internecie udostępniono kolejną partię nagich zdjęć amerykańskich aktorek. Tym razem plik waży 419MB i zawiera nagie fotki 72 aktorek, w tym tak znanych postaci jak: […]

[…] Jak donosi CCT Podczas przesłuchania Harrington wyznał, że wykradania zdjęć nauczył się od innych policjantów w Los Angeles, gdzie podobno ma to być standardową praktyką i “swoistego rodzaju grą”. Zastanawiamy się, czy przypadkiem koledzy pana policjanta nie są użytkownikami 4chana i nie maczali swoich palców w ostatnich wyciekach nagich zdjęć hollywódzkich modelek… […]

[…] lub odzyskanie hasła za pomocą pytań kontrolnych. Tą metodą przejęto ostatnio setki nagich zdjęć hollywoodzkich aktorek. W ten sam sposób działał m.in. Guccifer, który wykradł dane ze skrzynki pocztowej samego […]

Ratajkowski, nie Ratjakowski Panowie :) ot jedna więcej sytuacja, którą ciężko zaliczyć do definitywnych plusów lub minsów

[…] wspomnień przed zdarzeniami losowymi jak zniszczone komputery czy uszkodzone dyski twarde. Jednak jak udowodniło Apple kilka lat temu, nie ważne gdzie są, kiedy są – są gdzieś poza Twoim komputerem, na […]