15:25

26.4.2024

Pacjenci centrum medycznego All-Med dowiadują się własnie, że ich dane wyciekły. Jest to dalszy ciąg historii z wyciekiem z Medily. Co ciekawe, powiadomienia mogły otrzymać także osoby, które w łódzkim centrum nigdy się nie leczyły.

Czytaj dalej »

3 komentarzy

9:56

25.4.2024

Szykuje się rozszerzenie grupy podmiotów, które obejmie Krajowy System Cyberbezpieczeństwa. Te podmioty będą musiały robić audyty i zgłaszać incydenty. Może też im się przytrafić obowiązek realizowania szczególnych poleceń ministra cyfryzacji.

Czytaj dalej »

4 komentarzy

12:01

19.4.2024

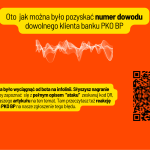

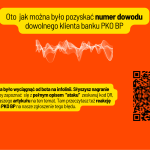

Wystarczyło zadzwonić na infolinię PKO BP i w rozmowie z "inteligentnym botem" poprosić o zastrzeżenie dokumentu tożsamości. Bot prosił o podanie imienia i nazwiska oraz PESEL-u a potem upewniał się, czy faktycznie chcemy zastrzec numer dokumentu tożsamości, jaki podaliśmy bankowi -- dyktując numer i typ dokumentu. Ta luka została już poprawiona po naszym zgłoszeniu do banku.

Karol, co z ... Czytaj dalej »

21 komentarzy

19:06

15.4.2024

Otrzymujemy od Was informacje o atrakcyjnych, ale fałszywych ofertach sprzedaży Kart Miejskich/Aglomeracyjnych z wielu miast. Chodzi o te karty, które pozwalają podróżować komunikacją miejską np. we Wrocławiu ("Urbancard") czy Trójmiaście ("Fala"). Zakupu karty dokonać można tylko kartą płatniczą, a oszustwo polega na tym, że dane karty zostaną wykorzystane do aktywowania subskrypcji w postaci regularnych opłat, z których ... Czytaj dalej »

8 komentarzy

14:37

15.4.2024

Adminie, sysopie, programisto, osintowcu! Oto terminy naszych napakowanych praktyką szkoleń na miesiąć maj: Czytaj dalej »

Dodaj komentarz

15:35

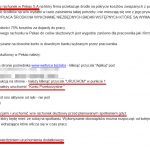

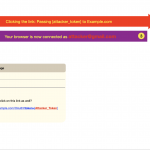

14.4.2024

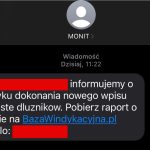

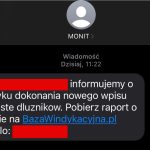

Od rana na polskie numery telefonów spływają SMS-y, które zwracają się do Was po imieniu i nazwisku, a następnie informują o ryzyku wpisania Was na listę dłużników i zachęcają Was do pobrania raportu. Odradzamy przechodzenie na stronę "BazaWindykacyjna[.]pl", a poniżej wyjaśniamy dlaczego może się to skończyć otrzymaniem przez Was wezwania do zapłaty 1299 złotych. Czytaj dalej »

78 komentarzy

12:59

8.4.2024

O wyciekach danych piszemy w Niebezpieczniku od 15 lat. Informowaliśmy o leakach baz danych pacjentów (i ich historii leczenia), o wyciekach wstydliwych zakupów i potężnych bazach adresów i telefonów pozyskiwanych z setek polskich sklepów internetowych. Pisaliśmy, że takie wycieki są wykorzystywane nie tylko do zdobywania informacji na temat osób i firm. Dzięki korelacji informacji na ... Czytaj dalej »

23 komentarzy

11:30

28.3.2024

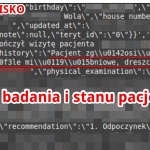

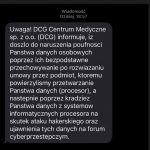

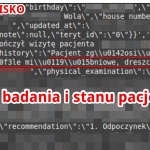

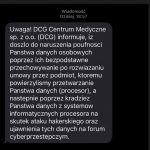

W poniedziałek jako pierwsi informowaliśmy o wycieku danych pacjentów wrocławskiej kliniki DCG Centrum Medyczne. Wskazaliśmy, że źródłem tego wycieku były serwery firmy Medily, która dostarcza oprogramowanie Aurero do zarządzania wizytami różnym klinikom w całej Polsce. Medily w swoich oświadczeniach informowało, że stosowało wiele warstw zabezpieczeń i że zhackowano im serwer testowy a nie produkcyjny. Ale ... Czytaj dalej »

14 komentarzy

12:32

27.3.2024

W poniedziałek informowaliśmy o włamaniu na serwery firmy Medily, która różnym klinikom dostarcza oprogramowanie Aurero do zarządzania rejestracją. W wyniku tego ataku wykradziono dane pacjentów z kliniki "DCG Centrum Medyczne", których spółka Medily nie miała prawa już przetwarzać od 2021 roku (ale ich nie skasowała i trzymała na swoim serwerze).

Jak ustaliliśmy, wbrew temu co komunikowały ... Czytaj dalej »

5 komentarzy

13:50

26.3.2024

Już niebawem połączenia przychodzące z numerów banków i SKOK-ów będą od razu blokowane. Nie będzie też już można dowolnie definiować nadpisu wiadomości SMS wysyłanych na polskie numery telefonów. To elementy wdrażania ustawy anty-spoofingowej, która ma utrudnić życie oszustom podszywającym się pod firmy i instytucje. Na jej pełne wdrożenie jednak jeszcze trochę poczekamy. Czytaj dalej »

26 komentarzy

20:04

25.3.2024

Ten artykuł jest stale aktualizowany, a więc doczytaj go do końca, aby wyrobić sobie pełne zdanie o incydencie. W aktualizacjach dodaliśmy zarówno nowe informacje otrzymane od Was jak i oświadczenie kliniki. Aktualizacje dodajemy chronologicznie, dzięki czemu możecie śledzić bieg wydarzeń tak, jak faktycznie on wyglądał. Jak możecie zauważyć, wszystko co domniemywaliśmy przed dodaniem aktualizacji, niestety okazało ... Czytaj dalej »

44 komentarzy

12:31

22.3.2024

Osoby szukające pracy są dla oszustów łatwym łupem. Często są to ludzie zdesperowani do tego stopnia, że bez dodatkowych pytań przesyłają mnóstwo danych lub wykonują mocno nietypowe polecenia, bo ma to rzekomo pomóc w otrzymaniu pracy. Proceder fałszywych rekrutacji zazwyczaj zaczyna się od strony internetowej rzekomej "agencji pracy", która udaje partnera jakiejś znanej marki, np. ... Czytaj dalej »

21 komentarzy

8:41

20.3.2024

Wczoraj ok. godziny 20:00 na Facebooku miasta Piekary Ślaskie, pojawiło się tzw. story, w formie krótkiego filmiku z roznegliżowaną panią:

Jak do tego doszło?

Oczywiście wszystkich najbardziej interesuje, jak taki post został opublikowany. Czy była to pomyłka, czy celowe działanie? Tego być może dowiemy się z oficjalnego komunikatu Piekar Śląskich niebawem, a na razie pozostaje nam wymienić ... Czytaj dalej »

16 komentarzy

14:09

19.3.2024

Wtyczki do ChatGPT mogą być złośliwe. Miewają też błędy, otwierające przestępcom drogę do kradzieży wrażliwych danych. To więcej niż ciekawostka. Wraz z rozwojem ekosystemu ChatGPT chyba będziemy mieć powtórkę z tego, co działo się kiedy zaczęły powstawać rozszerzenia do przeglądarek. Różnica jest taka, że udany atak wymaga wiedzy technicznej, ale już ekstrakcja danych od ofiary ... Czytaj dalej »

Dodaj komentarz

12:23

14.3.2024

Dwóch dużych producentów zamków do sejfów wbudowało w niektóre ze swoich zamków backdoory w postaci nieujawnionych w dokumentacji "kodów resetujących". Te firmy to amerykańska Sargent and Greenleaf (S&G) oraz chińska SECURAM. O sprawie poinformował senator Ron Wyden. Czytaj dalej »

17 komentarzy

16:50

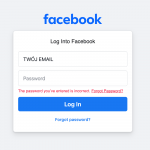

5.3.2024

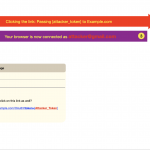

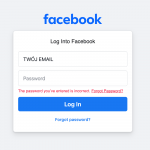

Bez paniki. Facebook nie działa aktualnie wszystkim. Nikt nie zhackował Twojego konta. Facebook wszystkich wylogował i Twoje hasło (to poprawne) nie działa. Co teraz robić? Czekać, pewnie zaraz naprawią. A jak naprawią, to zaktualizujemy ten wpis.

Przy okazji, nie ufaj nikomu, kto twierdzi, że jemu Facebook działa. Nie wpisuj hasła do Facebooka w żadne miejscach, które ... Czytaj dalej »

63 komentarzy

18:17

4.3.2024

To, że na polskich dworcach można trafić na złodziejaszków i oszustów, nie jest niczym nowym. Ale jedna ze stosowanych przez nich technik jest tak "dopracowana", że nawet ci, którzy uważają że są czujni, się na nią łapią. Przeczytajcie historię Nicefora, który -- choć ostrożny i uważny -- po fakcie zrozumiał, że dał się okraść i to w taki ... Czytaj dalej »

82 komentarzy

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.