5/3/2015

Jakże cudowne są smartphony. Dają dostęp do internetu, pozwalają korzystać z map, niekiedy pełnią też funkcję pilota RTV. Nie możemy się z nimi rozstać i nosimy je wszędzie. Zawierają nie tylko informacje o znajomych, ale także firmowe dokumenty. Dlatego strzeżemy do nich dostępu, ustawiamy hasła, szyfrujemy zawartość. Złodziej nie da rady, ale strażnik graniczny może zgodnie z prawem, poprosić o dostęp do naszego telefonu…

Odmowa podania hasła do smartphona == utrudnianie pracy pogranicznika == areszt

Kiedy Alain Philippon przechodził przez kontrolę na kanadyjskim lotnisku Halifax Stanfield International, strażnik graniczny zażądał od niego ujawnienia hasła do smartphona. Niewiele osób zdaje sobie sprawę, że w niektórych krajach (m.in. Wielkiej Brytanii, USA, Austrii) prawo pozwala służbom na wystosowanie takiego żądania, a odmowa może skończyć się więzieniem… W Wielkiej Brytanii aresztowano na tej podstawie co najmniej 2 osoby. Co do Kanady, Alain po odmowie funkcjonariuszowi podania hasła do swojego telefonu, został oskarżony nie o sam fakt odmowy podania hasła, a o “utrudnianie prowadzenia czynności kontrolnych”. Oprócz ryzyka trafienie do więzienia, minimalna grzywna jaka mu grozi to 1 000 kanadyjskich dolarów, a maksymalna to 25 000. Rozprawa czeka go 12 maja.

Alain nie jest pierwszy…

Alain nie jest pierwszą osobą, która odmówiła podania hasła śledczym. 5 lat temu pisaliśmy o Olivierze Drage’u z Wielkiej Brytanii, który za odmowę podania hasła do zaszyfrowanego pliku został skazany na 16 tygodni w więzieniu. Oliver jednak był podejrzany o molestowanie seksualne — natomiast w przypadku Alaina, służby graniczne nie ujawniły, dlaczego został on wybrany do przeszukania smartphona. W oświadczeniu stwierdzono jedynie, że

strażnicy są szkoleni aby umiejętnie zarządzać ryzykiem i wykrywać różne przesłanki, na postawie których podejmują decyzję o bardziej szczegółowym przeszukaniu poszczególnych osób.

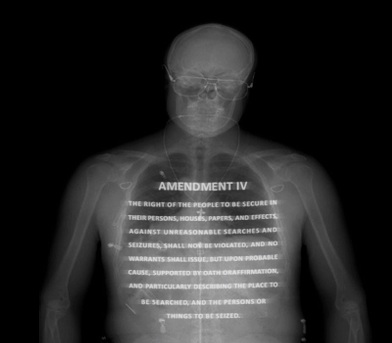

Wiemy dobrze, jak to działa — niedawno do sieci wyciekł poradnik pełen wskazówek dla szpiegów CIA jak uniknąć kontroli osobistej na międzynarodowych lotniskach. Być może były one oparte na poradniku skierowanym do samego TSA — przez nieuwagę agentów przez kilka miesięcy był dostępny w sieci dla każdego zainteresowanego (terrorysty). W tym kontekście warto też wspomnieć o tym, że agenci TSA do tzw. full body scannera wybierają głównie atrakcyjne kobiety. Co ciekawe, kobiety odpowiedziały na takie “profilowanie” całkiem interesującą akcją: “Zamiast cycków zobaczysz moje prawa!”.

Czy w Polsce muszę podawać hasło?

Przypominamy, że w Polsce nie ma obowiązku ujawniania komukolwiek haseł ani kluczy kryptograficznych. Zawsze można je zapomnieć. Przeszukujący (przesłuchujący) z reguły będą straszyli “utrudnianiem prowadzenia czynności służbowych”, ale to tylko taka ich gra operacyjna.

Warto także zwrócić uwagę posiadaczom iPhonów, że o ile do podania hasła nikt ich nie zmusi, to jeśli telefon blokują poprzez odcisk palca, to bardzo łatwo można osobie skutej kajdankami podsunąć pod kciuka telefon, tym samym go odblokowując… Lepiej wyłączajcie iPhona przed wejściem na lotniska.

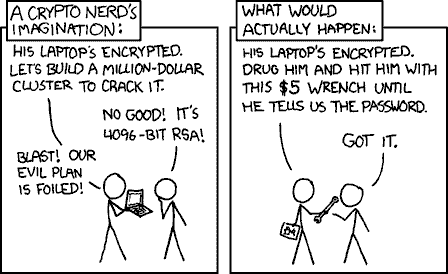

Na koniec przypomnijmy także, że istnieje jeszcze jedna, mniej sformalizowana metoda pozyskiwania haseł — tzw. kryptoanaliza gumowej pałki:

PS. Jeśli “obawiacie się” przeszukania, w ramach cyklu “Poniedziałek z Prawnikiem” kilka miesięcy temu udzielaliśmy wskazówek związanych z tego typu działaniami służb — zachęcamy do lektury — bo kiedy zapukają o 6:00, może być już za późno ;)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Trzeba stworzyć soft, który ma dodatkowe hasło. Po podaniu tego hasła pojawiają się defaultowe ustawienia. Coś na wzór ukrytej partycji w sofcie do szyfrowania dysków.

Dla byle celnika czy pogranicznika sposób idealny. ;))

Konto gościa? Mam takie coś w LG G2

owncloud na androida ma to

Zapomnieliście dodać, że (jak jest napisane w linkowanym artykule) choć celnicy mają prawo przeszukać pasażera i jego rzeczy, nie jest pewne, czy mają też prawo żądać haseł do urządzeń elektronicznych. To się okaże dopiero w sądzie.

W Polsce rzadko kiedy mówi się o wlotach na chatę o 6:00 normalnych ludzi bo większość już o tej godzinie w robocie. Tyko prawdziwi bandyci o tej godzinie śpią bo np. w nocy przemycali amfę :)

Co do informacji, czytałem już podobne u was, właśnie z tym hasłem – pałką :)

Jeśli chodzi o amfę, to raczej nie śpią ;) #ifyouknowwhatimean

Rada z wyłączaniem telefonu na lotnisku może skończyć się przykrą niespodzianką. Jak mówi wieść gminna, pogranicznik w USA ma prawo sprawdzić urządzenia elektroniczne czy faktycznie są urządzeniami, a nie np. atrapami z ukrytą bombą. Dlatego na pewno trzeba mieć naładowaną baterię, włączony telefon nie zaszkodzi aby nie musieć wdawać się niepotrzebne dyskusje.

Jakby nie patrzec, bateria = bomba ;)

Ależ takie cos jak haslo ze standardowymi ustawieniami istnieje. Tryb gościa w smartfonach z androidem 5.0

Cóż, głową muru nie przebijesz. Trudno polemizować z Brytyjczykami, Kanadyjczykami itp. Targowanie się z kontrolerem na lotnisku “dla zasady” może być celem samym w sobie dla miłośników adrenaliny ale jeśli ktoś rzeczywiście chce przewieźć sprzęt, nie ma sensu. Ot, kopanie się z koniem.

Przed każdą podróżą trzeba się przygotować. Sprzęt też. Najlepiej mieć w domu nowiutkiego twardziela z czystym systemem do laptopa. Gorzej ze smartfonami, z ciężkim sercem ale trzeba zrobić twardy reset po backupie. No i ustawić hasło nieużywane gdzie indziej.

Jak przewieźć wrażliwe dane? Trzeba się zastanowić, czy warto przewozić wszystko, bo prawo żądania hasła mają nie tylko strażnicy na granicy ale i służby w całym kraju. A jeśli już… pomysłów jest wiele. Zmajstrowałem kiedyś pendrive: dwie płytki w jednej “customizowanej” obudowie. O tym, która płytka była podłączona do styków decydował przełącznik uruchamiany w dość nietypowy sposób. Można popuścić wodze fantazji: jeden malutki układ scalony w dużym urządzeniu nie zwraca niczyjej uwagi. No i można go ukradkiem skasować nieumiejętnie obsługując urządzenie.

Można kupić MicroSD i wsadzić w wydrążoną monetę, pasek albo podeszwę buta. Można bawić sie w przerabianie urządzeń. Tylko po co? Przekombinowane, drogie, a jeśli znajdą taką “ciekawą” monetę, to dopiero zaczną się interesować i raczej nie uwierzą, że na zaszyfrowanej karcie ukrytej w takim czymś wozisz zdjęcia rodzinne i nie chcesz ich ujawnić, bo walczysz o prywatność.

Prostsze rozwiązanie: przewozić czysty sprzęt, a po przekroczeniu granicy pracować przez VPN lub dociągnąć brakujące dane z własnej maszyny albo chmury. Ze smartfonem może to być pewien kłopot, ale z laptopem — żaden. Gorzej, gdy istnieje podejrzenie, że na granicy coś grzebano w sprzęcie – wtedy pozostaje już tylko kupowanie na miejscu sprzętu, czyszczenie go przed wyjazdem i odsprzedawanie po powrocie. Koszty są, ale jeżeli ktoś *naprawdę* ma podstawy do obaw, że mu służby specjalne podmieniły firmware w komputerze i będą zbierały dane nawet po reinstalacji systemu, to są to pieniądze do przyjęcia. Jeżeli kogoś nie stać, to prawdopodobnie nie ma też niczego, co musi tak bardzo chronić i jednocześnie ze sobą wozić.

Hm a co w przypadku, gdy ma się podpisanych wiele umów NDA – i to z klientami w różnych państwach – będąc w UK, zostaje zmuszony do podania hasła i dostępu do zastrzeżonych danych – przecież to pogwałcenie prawa mojego kraju jak i krajów moich klientów !

Każda NDA ma wyłączenia dot. dostępu do informacji na wniosek organów ścigania/służb/sądu/etc. (z reguły z prośbą o szybkie powiadomienie strony ujawniającej o tym fakcie)

Ok, a tak w praktyce co takiego robią po wprowadzeniu hasła z takim komputerem (bo telefony i tak nie są bezpieczne) celnicy ?

1.Zabierają go na dłużej do pokoiku ?

2.Podpinają jakieś urządzenia ?

3.Wykonują jakieś operacje na tym komputerze bez obecności właściciela ?

4.Chcą żeby im pokazać foldery i cześć ?

To jest chyba ważne. W sumie nie mam i nawet nie chciałbym mieć i wozić czegoś aż tak przypałowego jak jakieś poradniki dla Ahmeda z Londynu czy nielegalne dziwaczne filmy “przyrodnicze”,ale wiadomo jak to dziś jest – “dajcie człowieka a paragraf sam się znajdzie” – pytanie raczej co przy standardowej kontroli mogą standardowo zrobić narobić ?

Przyczepić się np. kilku mp3 (bez jakiejś dodatkowej zawartości) i szukać jakichś gwarancji legalności itd ? Sprawdzać oprogramowanie (ok,linux ale znając życie: http://linuxlock.blogspot.com/2008/12/linux-stop-holding-our-kids-back.html?utm_source=mobimaniak.pl&utm_medium=artykul&utm_campaign=techmaniak.pl , http://www.neowin.net/news/watching-dvds-on-linux-is-mostly-illegal itp. bzdury – wszystkiego można się spodziewać po rządowym aparacie terroru ;) )

Aha – i jeszcze takie pytanie,czy przy przekroczeniu granicy np pojazdem (do takiego Londynu itp można się też terepać autem/busem) też jest się tak trzepanym ?

Samo hasło można zmienić, pokazanie kilku drobiazgów – ok,ale na dogłębne przetrzepanie komputera listę plików czy (najgorsze) podpinanie mi czegoś nie bardzo byłbym w stanie się zgodzić,a w praktyce stosować sztuczek takich jak Piotr powyżej,to trochę się nie chce.

Piszę,bo gdybym miał zaliczyć wyjazd w tym roku to wolałbym wiedzieć czego się można spodziewać.

@Piotr Konieczny – moze temat na poniedzialek z prawnikiem?

Dostaniesz trojana w prezencie :)

Jechałem zeszłej jesieni własnym samochodem, zarejestrowanym w Polsce przez brytyjską granicę w Dover. “Trzepali” wszystkich na obcych rejestracjach. Ale to raczej z nudów, bo na promie było tylko kilka osobowych samochodów – prawie północ. Elektronika ich zupełnie nie interesowała, nie rewidowali bagażu. Pytania krążyły wokół pojazdu i mojego pobytu w UK tj. żądali papierów od samochodu, paszportu, pytali o kasę na pobyt, po co jazdę, kto będzie pracodawcą i kto zapewni nocleg. Przy czym, jeśli chodzi o przyszłą pracę, to wszytko odbyło się “na gębę”.

Jest ogółem cały dokument (oczywiście na licencjach wolnościowych) na yt o tego typu wypadkach i przypadkach i nie tylko.

https://www.youtube.com/watch?v=dQw4w9WgXcQ

@Dawid

?v=dQw4w9WgXcQ — Wszyscy już wiedzą że to rickroll :P Dałbyś reupload na innym serwisie (jak vevo) to oglądalność podskoczy ;)

Przypuszczam, ale tylko przypuszczam, że sposób postępowania z urządzeniem po ujawnieniu hasła zależy od zachowania właściciela, chyba że został wytypowany do kontroli przez brytyjskie/kanadyjskie służby albo wylosowany przez program.

Jeśli tak jest, to być może im szybciej podasz hasło, tym mniej dociekliwie sprawdzą urządzenie.

Jeśli dokładna kontrola, to pewnie automatyczna: kabelek i zrzut zawartości urządzenia na lokalny dysk a potem szukanie słów kluczowych albo sygnatur poszukiwanych plików.

W USA, i zapewne też w innych krajach, nawet jak poproszą ciebie służby imigracyjne o podanie hasła do urządzenia to masz prawo odmówić, ale jak poproszą ciebie o uruchomienie i zalogowanie się na urządzeniu to musisz ten nakaz wykonać. Także bez znajomości hasła do urządzenia służby mogą sobie zajrzeć gdzie chcą. A jak się hasła na pamięta? No to się jest w “czarnej dupie” :-)

“Lepiej wyłączajcie iPhona przed wejściem na lotniska.” – ta i szykujcie się na więzienie. Na niektórych lotniskach nadal obowiązuje nakaz posiadania włączonego telefonu przy przechodzeniu przez bramki.

Co do “nalotow” to fakt jest taki ze 6:00 to chyba standard :) przynajmniej w moim przypadku tak bylo (za czasow kiedy dvhk sie rozwijalo w zastraszajacym tempie i na sharingu byl dobry hajs) 5 smutnych panow o 6:00 z klamkami w rekach ja zaspany – co co co sie stao ? Pamietam ze na lakim byl pogrom w tamtym okresie sporo dobrych ludzi wyhaczyli.Pamietam ze mialem wtedy ogromne zastrzezenia co do kompetencji smutnych panow gdy zobaczyli cardridge – gold 5 bez obudowy wpietego w nintendo pytali czy to sluzy to “przerabiania kart c+” dluzsza jest to historia i bardzo komiczna… troche off top ale co tam ;)

A może chcesz opisać bardziej szczegółowo? To dobry materiał na osobny artykuł :)

Trochę przesadzacie, nie byłem nigdy w USA ale w UK wielokrotnie i osoby z UE nie mają praktycznie większych problemów. Co prawda procedura jest trochę inna niż w innych krajach UE ale różni się na tym że przy wjeździe przechodzi się przez bramkę i pytają się po co przyjechałem i na tym się kończy cała procedura. Nigdy nie miałem jeszcze żadnych kontroli bardziej szczegółowych ani nigdy nie sprawdzali mi żadnego sprzętu. Największy problem jaki miałem to papierek od gum do żucia w kieszeni i przechodziłem przez bramkę kilkukrotnie bo za każdym razem piszczała.

Po za tym z tymi koszulkami z napisami metalicznymi to debilizm bo wtedy przez zwykły wykrywacz już się nie przejdzie bez pikania i od razu skierują na pełny skaner.

Jak ktoś jedzie do Izraela, to musi się nastawić, że jego sprzęt zniknie na chwilę “do sprawdzenia”. Co z nim robią – nie wiadomo, ale kolega, który prowadzi sporo interesów na świecie już się nauczył i na wyjazd do tamtego kraju bierze nowy telefon, nowy laptop z rzeczami, które musi mieć na miejscu.

Po powrocie jedno i drugie od razu kasuje i sprzedaje za grosze – broń boże, żeby używał tego sprzętu potem w firmie. Może to paranoja, a może po prostu wie o czymś, czym się służby tamtejsze nie chwalą.

Ale w takiej sytuacji, jeśli ktoś się boi, że agenci na granicy coś mu znajdą lub ukradną, to po co w ogóle brać poufne informacje na sprzęcie, który mogą przetrzepać? A i po co brać sprzęt? Kupić na miejscu taniego netbooka, zainstalować *BSD, VPN do bazy i jazda. Tylko certyfikat do VPNa trzeba jakoś przemycić, albo po prostu logować się długim passphrase’em. Przed powrotem sprzęt zaorać i sprzedać alb ostatecznie wyrzucić,

tyle razy latam do anglii z polski i z powrotem i nic takiego sie nie dzialo. ba na doadatek proszą zeby bateria od laptopa ktorego biore w podreczny byla odlaczona .na dodatek telefon mam w trybie samolotowym czyli bez dostepu do sieci ,GPS czy BT jak przechodze przez bramkę .Ale wszystko może się zdarzyc jak sie ma jihadi johna wśród znajomych.

Zawsze piszecie:

“Przypominamy, że w Polsce nie ma obowiązku ujawniania komukolwiek haseł ani kluczy kryptograficznych. Zawsze można je zapomnieć.”

Pytanie czy można legalnie powiedzieć po prostu, że to jest prywatna informacja i się jej nie ujawni.

Tzn bez żadnego zasłaniania się niepamięcią czy czymś innym.

Zadam proste pytanie: jak udowodnić, że dany ciąg znaków jest szyfrem a nie przypadkowym ciągiem znaków?

Są metody matematyczne mogące rzucić cień podejrzenia na taki “losowy” ciąg.

Cień podejrzenia to nie dowód. Czyli jakby co, to sąd może mnie cmoknąć.

Zawsze można zainstalować w komórce własny program kryptograficzny ukrywający wrażliwe informacje w swoich plikach, i dać mu nazwę i ikonkę jakiejś popularnej gierki. Albo trzymać dane zaszyfrowane gdzieś na serwerze. W ostateczności kartę microSD można ukryć w kopercie zegarka albo pod wkładką w bucie.

Kto jest niewinny, nie ma się czego obawiać ze strony służ. A winny i tak sobie poradzi, więc całe to uzasadnianie nalotu na prywatność względami bezpieczeństwa można sobie w buty wsadzić.

To ty chyba nie znasz realiów: “Nie ma niewinnych,są tylko źle przesłuchiwani” i “Dajcie człowieka,a paragraf się znajdzie (a przynajmniej się spróbuje znaleźć)”

Bazujesz na bardzo naiwnym założeniu, że służby są nieskorumpowane, moralne i działają dla dobra ludzkości. Po pierwsze: jest wywiad gospodarczy. Po drugie: prześledź kilka spraw, np. Romana Kluski. Takie “studia przypadku” otwierają oczy.

nie ty decydyjesz o tym kto winny, czy podejrzany – brak swiadomosci jest jest straszny.

A polacy mają jeszcze czelność narzekać na czasy PRL’u … :D

Kraje takie jak Kanada nazywa się “wolnymi” krajami … :D

Cały czas słyszę ten “chichot historii” … :D

Różnica jest taka, że za PRL każdego tak trzepali a teraz jedynie tych co do których mają jakieś wątpliwości. Młody jesteś to pewnie nie pamiętasz, ale za komuny, aby dostać paszport to trzeba było się wyspowiadać z grzechów przed SB a ty tutaj o jednym przypadku na kilkaset tysięcy :(.

Poza tym sytuacja na granicy w krajach najbardziej rozwiniętych nie wynika tylko i wyłącznie z ich złej woli. Pewnie IPSIS to sobie sami wymyślili lub sami stworzyli? Jak to niektórzy snują teorie spiskowe o zamachach :(.

Za PRLu nie mieli takich narzędzi,no i całkiem sporo z chętnych do inwigilacji była (tak jak dzisiaj część) bystra jak woda w kałuży. No niestety dziś oprócz takich są bardziej kompetentni inwigilatorzy,a “wolny świat” robi się “jakby mniej wolny”.

Hehe, powiedział rocznik 1987 który o komunie to może coś wie z opowieści rodziców. Na każdym kroku widać takie porażki systemu edukacji w Polsce.

Zarówno Kanada jak i dawny PRL nie są wolnymi krajami. W Kanadzie zamordyzm jest znacznie subtelniejszy, ale człowiek podchodzący do tematów publicznych analitycznie, dociekliwy, drążący tematy – odczuje go na 100%. Myślę, że na Zachodzie dobrano optymalnie poziom zamordyzmu, a metoda rządzenia poprzez finanse (a nie urzędników jak na Wschodzie lub armię jak w Rzymie) pozwala zbudować solidną sieć “niezależnych mediów”. One dają większości społeczeństwa bardzo dobre złudzenie pluralizmu. Pomysły takie jak wojna (np. w Iraku) są narzucane metodą perswazji, a np. tematy kreacji pieniądza są absolutnym tabu. Można wspominać o trzeciorzędnych szczegółach kryzysu finansowego, ale w sedno żadna gazeta nie uderzy. I tak dalej…

Raz że twoja wypowiedź jest niejednoznaczna merytorycznie Sky (nie wiem nawet,czy uważasz,że przesadzam czy że jestem zbyt łagodny z tego twego masła maślanego),dwa – ja akurat jeśli odnoszę porażki to raczej przez miejsce zamieszkania no i to,że jestem “lekko niedostosowaną jednostką” – choć oczywiście nasz krajowy “system edukacyjny” nazwać kiepskim to truizm.

I tak: twierdzę,że mimo możliwości podsłuchiwania telefonów (i poczty) i sporej liczby tajnych współpracowników cały ten aparat PRLowski był kierowany przez ludzi głupich/niekompetentnych,lub że z takich się głównie składał (dowody: casus księdza Popiełuszki i inne przypadki nadużywania brutalnej przemocy fizycznej jako “metody operacyjnej”, kwitnący w najlepsze przemyt sprzętu dla Solidarności i funkcjonowanie tzw. “drugiego obiegu”, akcja z wybraniem z banku funduszy “Solidarności” przed stanem wojennym (to była naprawdę spora suma) itd – a sprzęt służby i Policja dziś mają potencjalnie lepszy (to, że może rzadziej akurat u nas dziś taki kupują – to inna sprawa).

Pomysle Piotrze nad tym artem…. Btw ogarnia ktos co sie dzieje z hacking.pl ? Kiedys cos sie tam dzialo…

Amba fatima,było i ni ma ;) Podejrzewam,że PK może ci udzieli dokładniejszych informacji, ja jako żałosna lama która nic nie skorzystała z hacking pl. mogę powiedzieć,że hacking.pl szlo coraz bardziej komercję i w końcu wyparowało. Co się działo w międzyczasie dokładnie nie wiem.Z tego co było pisane w komentarzach i artykułach na Niebezpieczniku – są fora takie jak Devilteam, i jakieś “podejrzane” fora na Torze,jeśli chodzi ci o twych starych znajomych to może,być może gdzieś tam są ?

Mi się raz zdarzyło być prześwietlonym bardziej niż zwykle na lotnisku we Frankfurcie. Najpierw komórka i laptop przejechały przez standardowy XRay a zaraz potem pani kontrolerka poprosiła mnie o wyjęcie z telefonu baterii po czym jakąś taśmą klejącą zebrała z niej jak i z wnętrza obudowy materiał, później komórkę wsadziła do jeszcze innej maszyny na chwilkę a na sam koniec zaprosiła mnie do pokoju zwierzeń :) Standardowe pytania, kto, po co i gdzie leci, czy laptop jest mój i prośba o otwarcie i uruchomienie. Jako, że laptop firmowy, dysk niezaszyfrowany i żadnych tajnych danych nie mamy, to bez mrugnięcia okiem posłuchałem. Myślałem, że będzie chciała coś grzebać w Windzie, ale jak tylko pojawił się splash screen z BIOSa, to od razu podziękowała i puściła. Ciekaw jestem jak by się sytuacja potoczyła, gdybym akurat miał przy sobie prywatnego lapka z Truecryptem, bo hasła dla zasady bym nie podał nawet jakby mnie torturowali ;)

A czy moge policje w pl oskarzyc o streczenie itp ?

Ja zostałem podczas powrotu z UK standardowo poproszony o polozenie sprzetu na tacy. Mialem sluzbowego laptopa Dell 6700. Przeswietlono laptopa i celink stwierdzil ze bateria wyglada dziwnie i to moze byc “explosive”. Zapytala czy zgadzam sie na zdemontowanie baterii i poddanie jej ogledzinom/ badaniu. Odpowiedzialem ze moga z tym sprzetem zrobic co zechca tylko musza mi wystawic dokladne pokwitowanie zebym mogl zdac czesci laptopa zamiast laptopa po podrozy sluzbowej. A laptopa moge uruchomic tylko do poziomu aplikacji uwierzytelniajacej, uwierzytelnianie sie na laptopie odpada. Po sprawdzeniu do kogo nalezy komp odpuscili demolowanie sprzetu. Jako ze mam zwyczaj podrozowania w komforcie ciszy, uzywam na pokladzie samolotu PELTORow. Celniczka pobrala probki ze sluchawek do sprawdzenia czy nie mialem stycznosci z materialami wybuchowymi. Zapytalem co byloby gdyby cos znalezli. Odpowiedz z angielska flegma – zostala by wezwana policja. Koniec – nie trafilem do wiezienia i nawet polecialem samolotem na ktory mialem bilet.

Swojego czasu zostałem sprawdzony na lotnisku w Szwecji, Skavsta. Wówczas w bagażu miałem że sobą dwa laptopy D830 i jedną Toshibe. Aparat, pendrivy, komórkę. Na moje nieszczęśćie w jednej z baterii wystawał drucik… i się zaczęły tańce ;-) Na każdym z lapków miałem pokazać że system się ładuje – działało, choć wszystkie były zahasłowane (linuxy). Z tym nie mieli problemów. Zapytali czy baterie można wyjąć i czymś tam obkleić – bez problemu. Delle miały oryginalne ogniwa więc nie sprawdzali ich dokładnie. Toshi miała zamiennik i w dodatku kiepskiej jakości. Po wyciągnięciu baterii na zewnątrz wystawał z niej drucik – jako że był to lapek służbowy, sami wiecie – jak dział to dział. Zabrali mnie do pokoju zwierzeń, gdzie jeszcze raz poprosili o pokazanie czy laptop działa – tym razem już po podaniu hasła i widoku pulpitu i w jednym przypadku gołej konsoli ;-) Na Toshi coś dłubali, wszystko na moich oczach. Po około 40 minutach puścili mnie bez problemu ;-)